Credentials در n8n: راهنمای امنیت ۱۴۰۴

فرض کنید ساعت ۲ بامداد است و شما با صدای هشدار مانیتورینگ از خواب میپرید. درآمد روزانه کسبوکار شما صفر شده است. بعد از چند دقیقه بررسی پراسترس، متوجه فاجعه میشوید: API Key درگاه پرداخت شما که چند ماه پیش برای یک تست سریع در یک نود HTTP Request هاردکد کرده بودید، به اشتباه در یک ریپازیتوری عمومی گیتهاب push شده است. یک بات تمام موجودی حساب شما را خالی کرده است.

این یک سناریوی کابوسوار است که ریشه در یک اشتباه به ظاهر کوچک اما بسیار رایج دارد: مدیریت ناصحیح Credentials.

هاردکد کردن کلیدهای API، توکنها یا رمزهای عبور مستقیماً درون نودهای n8n، فقط یک ریسک امنیتی عظیم نیست؛ بلکه یک کابوس مدیریتی است. متخصصان واقعی، سیستمهای پایدار و امن میسازند و ما در کارورا به عنوان مرجع تخصصی n8n، مدیریت صحیح Credentials را اولین و مهمترین گام در این مسیر میدانیم. این یک گزینه نیست، یک ضرورت مطلق است.

چرا مدیریت Credentials در n8n یک موضوع حیاتی است؟

وقتی شما یک کلید API را مستقیماً در فیلد یک نود وارد میکنید، در واقع یک بمب ساعتی را در زیرساخت اتوماسیون خود کار میگذارید. این رویکرد که به آن «هاردکد کردن» میگویند، مشکلات اساسی زیر را به همراه دارد:

Credentials در دهها ورکفلو هاردکد شده باشد، پیدا کردن و ویرایش دستی آنها زمانبر، پرخطا و عملاً غیرممکن خواهد بود.Credentials داخلی n8n به شما اجازه میدهد یک بار اطلاعات را تعریف کرده و سپس در هر تعداد ورکفلو از آن استفاده کنید، بدون اینکه نیاز به تکرار فرآیند احراز هویت باشد.در پروژههای واقعی، ما مشاهده کردهایم که اولین نشانه یک سیستم اتوماسیون شکننده، همین هاردکد کردن کلیدهاست. استفاده از سیستم مدیریت Credentials، مرز بین یک راهحل موقتی و یک زیرساخت حرفهای و قابل اعتماد را مشخص میکند.

ورکفلو آماده: دسترسی امن به Credentials

این ورکفلو نمونه، بهترین روش دسترسی به Credentials از طریق نود Code را به شما نشان میدهد. بدون هاردکد کردن، کاملاً امن و آماده استفاده.

معماری Credentials در n8n: دادهها چگونه رمزنگاری میشوند؟

برای درک امنیت Credentials در n8n، باید بدانیم در پشت صحنه چه اتفاقی میافتد. وقتی شما یک مورد جدید میسازید، n8n آن را به صورت متن ساده (Plain Text) ذخیره نمیکند. دادهها یک فرآیند رمزنگاری حیاتی را طی میکنند.

ستون فقرات این سیستم، متغیر محیطی N8N_ENCRYPTION_KEY است. فرآیند ذخیرهسازی به این شکل است:

1. ورود داده: شما اطلاعات حساس را وارد میکنید.

2. رمزنگاری (Encryption): n8n با استفاده از الگوریتم قدرتمند AES-256-GCM و کلید اختصاصی شما، دادهها را رمزنگاری میکند.

3. ذخیرهسازی: دادهی رمزنگاری شده در دیتابیس (معمولاً SQLite یا PostgreSQL) ذخیره میشود.

4. رمزگشایی: هنگام اجرای ورکفلو، n8n داده را فقط در حافظه (In-Memory) رمزگشایی میکند و هرگز روی دیسک ذخیره نمیکند.

این معماری تضمین میکند که حتی اگر کسی به فایل پایگاه داده شما دسترسی پیدا کند، بدون داشتن کلید رمزنگاری، قادر به خواندن Credentials شما نخواهد بود. این کلید، شاهکلید قلعه شماست.

راهنمای عملی ۱۴۰۴: ساخت انواع Credentials در n8n

در این بخش، به صورت گام به گام نحوه ساخت پراستفادهترین انواع Credentials را بررسی میکنیم.

۱. Header Auth

این نوع برای APIهایی استفاده میشود که احراز هویت را از طریق یک هدر HTTP سفارشی (مثل X-API-KEY یا Authorization: Bearer YOUR_TOKEN) انجام میدهند.

1. از لیست Credential Type، گزینه Header Auth را انتخاب کنید.

2. در فیلد Name، نام هدر (مثلاً X-API-KEY) و در Value، مقدار کلید API را وارد کنید.

3. در نود HTTP Request، از بخش Authentication این Credential را انتخاب کنید. تمام! n8n به طور خودکار هدر را اضافه میکند.

۲. Basic Auth

یکی از قدیمیترین روشها که نام کاربری و رمز عبور به صورت Base64 ارسال میشود. هنوز برای بسیاری از سیستمهای داخلی و Legacy کاربرد دارد.

۳. OAuth2 API

پیچیدهترین و امنترین روش برای اتصال به سرویسهایی مثل Google، Microsoft یا Slack. در این روش n8n به نمایندگی از شما و با کسب اجازه، توکن دسترسی میگیرد و مهمتر از آن، بهطور خودکار توکن را رفرش میکند.

OAuth Redirect URL به شما میدهد. این آدرس را باید در پنل توسعهدهندگان گوگل (Google Cloud Console) در بخش Authorized redirect URIs وارد کنید تا Client ID و Client Secret دریافت نمایید.استفاده هوشمند از کلیدها در نود Code (Environment Variables)

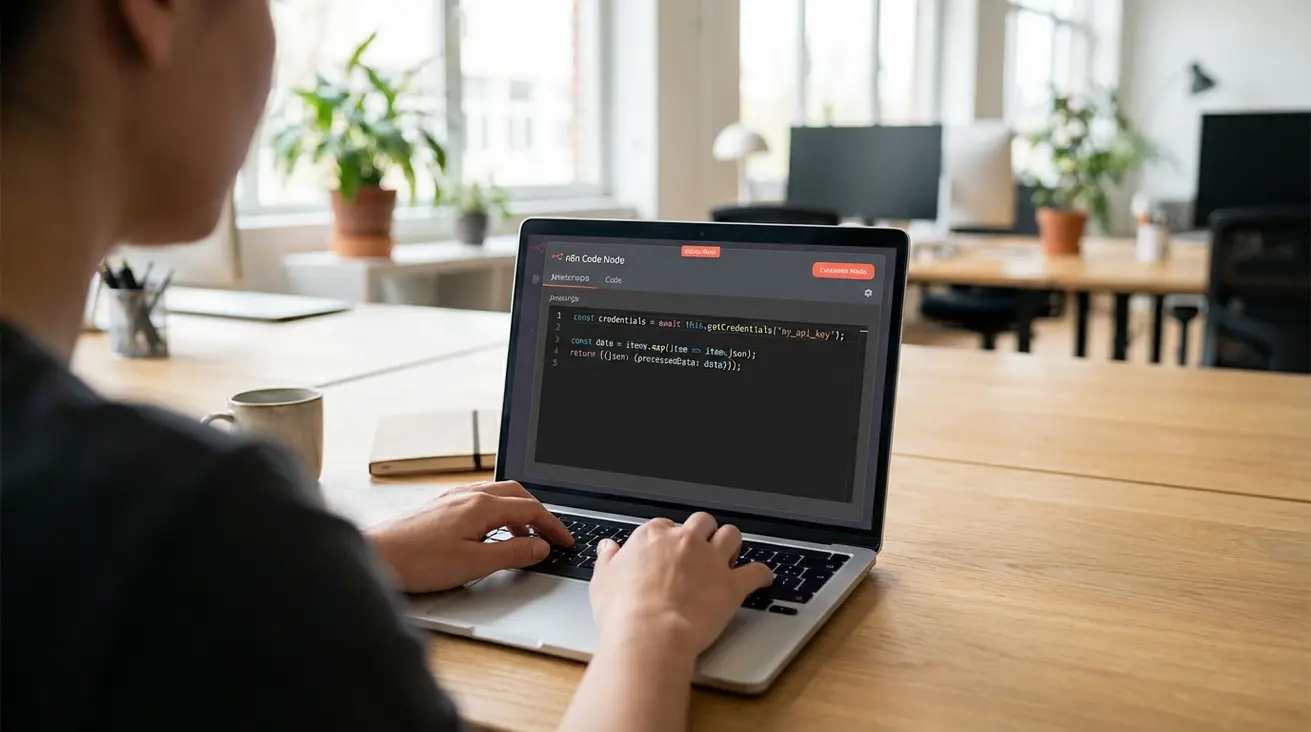

بسیاری از کاربران تصور میکنند میتوانند Credentials ذخیره شده در دیتابیس n8n را مستقیماً در نود Code فراخوانی کنند. هشدار فنی: متد this.getCredentials عمدتاً برای توسعهدهندگان نودهای سفارشی (Custom Nodes) طراحی شده و در نود استاندارد Code بدون تنظیمات پیچیده کار نمیکند.

روش استاندارد و امن در سال ۱۴۰۴ برای استفاده از اسرار (Secrets) در کدنویسی، استفاده از Environment Variables است. شما متغیرها را در فایل .env (در داکر) تعریف میکنید و سپس در نود Code به صورت امن به آنها دسترسی دارید:

`javascript

// روش صحیح و امن دسترسی به کلیدهای حساس در نود Code

// فرض کنید در فایل env مقدار MY_SECRET_API_KEY را ست کردهاید

const apiKey = $env.MY_SECRET_API_KEY;

if (!apiKey) {

// مدیریت خطای امنیتی

throw new Error(“API Key not found in environment variables! Check your .env file.”);

}

// استفاده از کلید در منطق کد

return {

json: {

status: “Authenticated”,

keyUsed: “*HIDDEN*” // هرگز کلید را در خروجی لاگ نکنید

}

};

`

این رویکرد تضمین میکند که کلیدهای شما هرگز در محیط گرافیکی n8n هاردکد نمیشوند و کاملاً با استانداردهای DevOps سازگار هستند.

ورکفلو آماده: دسترسی امن به Credentials

این ورکفلو نمونه، بهترین روش دسترسی به Credentials از طریق نود Code را به شما نشان میدهد. بدون هاردکد کردن، کاملاً امن و آماده استفاده.

تکنیکهای پیشرفته و Best Practices در سال ۱۴۰۴

مدیریت Credentials فقط ساختن آنها نیست؛ نگهداری صحیح و حرفهای، اصل ماجراست.

استراتژی نامگذاری استاندارد

برای جلوگیری از هرجومرج در دهها Credential مختلف، از یک فرمت استاندارد و گویا استفاده کنید:

Service - Account/Purpose - Environment

Google Sheets - Marketing Dept - ProductionMy Google Sheetچرخش کلیدها (Key Rotation)

هرگز یک Credential فعال را ویرایش نکنید. این کار میتواند ورکفلوهای در حال اجرا را با خطا مواجه کند. از روش Blue-Green Deployment استفاده کنید:

1. یک Credential جدید با پسوند v2 (مثلاً Stripe - Live API - v2) بسازید.

2. ورکفلوها را تکتک و با دقت به نسخه v2 منتقل کنید.

3. پس از اطمینان کامل از عملکرد صحیح، نسخه قدیمی را حذف کنید.

مقایسه با متغیرهای محیطی (Environment Variables)

هر دو ابزار مهمی هستند، اما کاربرد متفاوتی دارند:

| ویژگی | Credentials داخلی n8n | Environment Variables |

| :— | :— | :— |

| امنیت | رمزنگاری AES-256 در دیتابیس | مدیریت در سطح سرور/OS (اغلب Plain Text) |

| OAuth2 | مدیریت خودکار رفرش توکن (عالی) | نامناسب و بسیار پیچیده برای پیادهسازی |

| کاربرد | ۹۵٪ موارد: کلیدهای API، توکنها و دسترسی به سرویسهای خارجی (در نودهای آماده) | موارد خاص: تنظیمات زیرساخت، کانکشن دیتابیس خود n8n و استفاده در نود Code |

نتیجهگیری: Credentials، ستون فقرات امنیت شما

بازگردیم به کابوس ساعت ۲ بامداد. آن فاجعه نه به خاطر پیچیدگی فنی، بلکه به خاطر نادیده گرفتن اصول اولیه رخ داد. مدیریت صحیح Credentials در n8n یک موضوع زینتی یا «بعداً انجام میدهم» نیست؛ بلکه ستون فقرات یک سیستم اتوماسیون امن، پایدار و مقیاسپذیر است.

با درک معماری رمزنگاری و به کارگیری استراتژیهای سال ۱۴۰۴ که در این مقاله گفته شد، شما مرز بین یک اتوماسیون شکننده و یک دارایی بیزینسی قابل اعتماد را ترسیم میکنید. هاردکد کردن کلیدها را برای همیشه فراموش کنید؛ استفاده از سیستم مدیریت Credentials یک ضرورت مطلق برای هر متخصص حرفهای است.

—

زیرساخت اتوماسیون شما امن است؟ بیایید بررسی کنیم.

پیادهسازی امن n8n فراتر از مدیریت Credentials است. اگر روی یک زیرساخت حیاتی کار میکنید، یک جلسه استراتژی ۱۵ دقیقهای رایگان با متخصصان ما میتواند ریسکهای پنهان در معماری شما را آشکار کند.