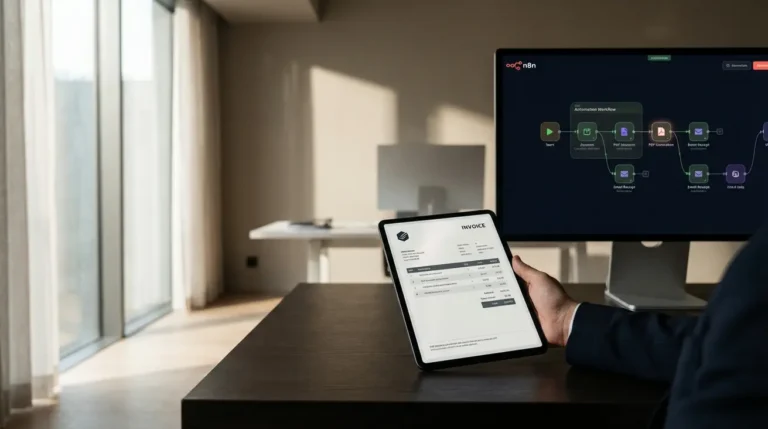

امنیت داده در n8n: چکلیست ۲۰۲۶

شما n8n را با یک دستور داکر بالا آوردهاید، اما آیا میدانید که امنیت داده، توکنهای API و اطلاعات مشتریان شما همین الان در معرض خطر جدی هستند؟

اگرچه ما پیشتر در راهنمای جامع n8n به قدرت بینظیر این ابزار در اتوماسیون پرداختیم، اما نصب پیشفرض آن، با تمام کاراییاش، یک درِ باز برای نشت اطلاعات است. مشکل اصلی در جزئیاتی است که مستندات اولیه گاهی از کنار آنها عبور میکنند.

اطلاعات حساس (Credentials) ممکن است به صورت متن ساده (plaintext) ذخیره شوند و ترافیک روی پروتکل ناامن HTTP رد و بدل شود. ما در پروژههای واقعی کارورا، با چشم خود دیدهایم که نادیده گرفتن امنیت داده در تنظیمات اولیه چطور منجر به دسترسیهای غیرمجاز و فاجعههای کسبوکاری میشود.

چرا پیکربندی پیشفرض، تهدیدی برای امنیت داده است؟

بیایید رک باشیم: دستور docker run که در راهنمای شروع سریع میبینید، برای تست طراحی شده، نه برای محیط عملیاتی (Production). وقتی n8n خودمیزبان را بدون استراتژی امنیت داده اجرا میکنید، ریسکها فوری و خطرناک هستند:

این مقاله یک چکلیست اجرایی برای تضمین امنیت داده و تبدیل n8n به یک قلعه امن دیجیتال در سال ۲۰۲۶ است.

وقت خود را تلف نکنید: فایل Docker Compose امن را دانلود کنید

این فایل شامل تمام تنظیمات امنیتی، متغیرهای محیطی و بهترین شیوههایی است که در این مقاله توضیح دادیم. یک کپی/پیست تا راهاندازی یک n8n ضدضربه فاصله دارید.

چکلیست امنیت داده n8n در سال ۲۰۲۶

این چکلیست حاصل تجربه ایمنسازی دهها نمونه n8n برای مشتریان کاروراست. هر مرحله برای محافظت از یک لایه خاص طراحی شده تا امنیت داده سازمان شما هرگز به خطر نیفتد.

مرحله ۱: ایمنسازی زیرساخت (قبل از اولین ورکفلو)

تسک ۱.۱: استفاده از متغیرهای محیطی (Environment Variables)

هرگز، هرگز و هرگز اطلاعات حساس را در فایل docker-compose.yml هاردکد نکنید. برای رعایت اصول امنیت داده، همیشه از یک فایل .env استفاده کنید و مطمئن شوید که این فایل در .gitignore شما قرار دارد.

یک فایل .env بسازید:

`ini

.env file

POSTGRES_USER=n8n_user

POSTGRES_PASSWORD=a_very_strong_password

POSTGRES_DB=n8n_db

کلید رمزنگاری اطلاعات حساس – بسیار مهم

N8N_ENCRYPTION_KEY=long_random_secret_string

تنظیم آدرس دامنه (برای جلوگیری از مشکلات SSRF و Webhook)

WEBHOOK_URL=https://n8n.yourdomain.com

تنظیمات عمومی

GENERIC_TIMEZONE=Asia/Tehran

`

و در docker-compose.yml به آنها ارجاع دهید:

`yaml

version: ‘3.7’

services:

n8n:

image: n8nio/n8n

ports:

# اتصال فقط به لوکالهاست برای امنیت بیشتر (نیازمند Reverse Proxy)

environment:

# … سایر متغیرها

`

تسک ۱.۲: محدودسازی دسترسی شبکه

برای ارتقای امنیت داده، پورت را فقط به لوکالهاست متصل کنید (127.0.0.1:5678:5678). این کار باعث میشود کانتینر n8n فقط از داخل خود سرور قابل دسترس باشد. برای دسترسی از بیرون، باید از یک Reverse Proxy استفاده کنید، نه باز گذاشتن پورت روی اینترنت.

تسک ۱.۳: فعالسازی SSL/TLS (HTTPS)

اجرای n8n روی HTTP در سال ۲۰۲۶ غیرقابل قبول و یک خطای حرفهای است. از یک Reverse Proxy مانند Nginx یا Traefik استفاده کنید تا گواهی SSL را به صورت خودکار مدیریت کرده و تمام ترافیک را رمزنگاری کند. این کار لایه حیاتی امنیت داده در حال انتقال (Data in Transit) را پوشش میدهد.

مرحله ۲: پیکربندی امنیتی داخلی n8n

تسک ۲.۱: مدیریت کاربران (User Management)

در نسخههای جدید n8n (ورژن ۱.۰ به بالا)، سیستم مدیریت کاربر داخلی جایگزین Basic Auth قدیمی شده است. پس از اولین راهاندازی، بلافاصله اکانت Owner را با یک ایمیل معتبر و رمز عبور بسیار قوی ایجاد کنید. طبق مستندات امنیتی n8n، رها کردن اینستنس بدون ساخت اکانت مالک، به معنای دعوت از هکرهاست.

تسک ۲.۲: رمزنگاری Credential ها (حیاتیترین بخش!)

بدون این مرحله، تمام زحمات شما بیفایده است و امنیت داده شما ناقص میماند:

1. یک کلید رمزنگاری بسیار قوی بسازید: openssl rand -base64 32

2. آن را در متغیر N8N_ENCRYPTION_KEY در فایل .env خود قرار دهید.

3. هشدار جدی: از این کلید در یک جای امن (مثل Password Manager) بکاپ بگیرید. گم کردن این کلید به معنای از دست دادن دائمی تمام Credentialهای ذخیره شده در n8n است.

تسک ۲.۳: تنظیم Webhooks URL

متغیر WEBHOOK_URL را به آدرس دامنه اصلی خود (با https) تنظیم کنید. این کار از حملات خطرناک Server-Side Request Forgery (SSRF) جلوگیری میکند و یک لایه دفاعی مهم است.

مرحله ۳: بهترین شیوهها در طراحی ورکفلو

تسک ۳.۱: اعتبارسنجی ورودیها

برای حفظ امنیت داده، هرگز به ورودیهای وبهوک اعتماد نکنید. همیشه فرض کنید ورودی مخرب است. قبل از هر پردازشی، دادهها را اعتبارسنجی کنید:

$input.all()) دادهها را بررسی نمایید.تسک ۳.۲: جلوگیری از نشت اطلاعات در لاگها

خطاهای سیستمی ممکن است حاوی توکنهای حساس باشند که در لاگهای داکر یا سرور شما ثبت میشوند. برای جلوگیری از این فاجعه امنیتی:

نتیجهگیری: ساخت قلعه امن دادهها

n8n ابزاری قدرتمند است، اما قدرت بدون کنترل، به یک بدهی فنی خطرناک تبدیل میشود. یک نصب پیشفرض و ناامن، مثل زندگی کردن در خانهای با درهای باز است.

با اجرای دقیق این چکلیست در سال ۲۰۲۶، شما نه تنها زیرساخت خود را ایمن کردهاید، بلکه امنیت داده کسبوکارتان را تضمین نمودهاید. اکنون میتوانید با خیال راحت فرآیندهای حیاتی را اتوماتیک کنید، چرا که n8n شما دیگر فقط یک ابزار نیست؛ یک قلعه مستحکم و قابل اعتماد برای محافظت از داراییهای دیجیتال شماست.

—

نیاز به پیادهسازی حرفهای و ضدضربه دارید؟

امنیت داده شوخیبردار نیست. اگر میخواهید زیرساخت n8n شما توسط متخصصان کارورا راهاندازی و ایمنسازی شود، بیایید ۱۵ دقیقه در مورد کسبوکارتان و چالشهایتان صحبت کنیم.